ФБР и Google ликвидировали преступную сеть по "накрутке" кликов

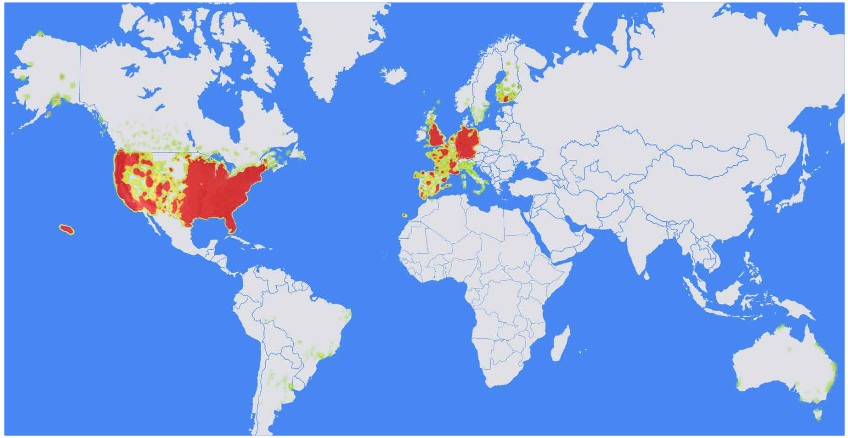

Сейчас киберпреступность несет почти такую же угрозу, как и обычные преступления. Киберпреступники пока еще не могут нанести физический вред человеку или убить его, но они могут нанести огромный финансовый ущерб крупным компаниям. Правоохранители раскрыли киберперступную сеть, которая нанесла ущерб на миллионы долларов. ФБР, Google и 20 представителей отрасли кибербезопасности совместными усилиями ликвидировали крупную киберпреступную сеть, занимавшуюся мошенничеством с рекламой. Об этом сообщает Информатор Tech, ссылаясь на Google. За четыре года мошенникам удалось заработать миллионы долларов на подделке кликов и фальшивых просмотрах рекламы. В результате скоординированных действий специалистам удалось отключить несколько ботнетов, которые использовали преступники. Шестеро обвиняемых являются гражданами России, а еще двое – гражданами Казахстана. Им всем предъявили обвинения по 13 пунктам. Трое из них находятся под арестом и ожидают экстрадиции в США. Согласно обвинительному заключению Министерства юстиции США и отчету , подготовленному экспертами Google и White Ops, эти восемь подозреваемых являются главными участниками мошеннической схемы под кодовым названием 3ve. Специалисты в области интернет-безопасности и маркетинга следили за активностью киберпреступной сети в течение года, а сама она работала как минимум с 2014 года. По данным следствия, за время активности 3ve мошенники испробовали различные методы «накрутки» кликов и просмотров рекламы. Они арендовали ботнеты у других киберпреступников, создавали собственные ботнеты с использованием коммерческих дата-центров, взламывали блоки IP-адресов, использовали прокси для сокрытия настоящих IP-адресов и даже создавали web-сайты для отображения рекламы, чтобы у ботов было что загружать и на что кликать. В зависимости от используемых методов эксперты разделили 3ve на три подгруппы. Группа 3ve.1 использовала ботнеты (в частности MethBot, также известный как Miuref и Boaxxe). Когда рекламные сети стали блокировать связанные с ботнетами IP-адреса, 3ve.2 взяла на вооружение ботнет, распространяющий вредоносное ПО Kovter. Подгруппа 3ve.3 действовала подобно 3ve.1, но использовала меньше ботов и не взламывала IP-адреса, а арендовала серверы в дата-центрах. ![Карта компьютеров, зараженных ботнетом 3ve.2 по всему миру Карта компьютеров, зараженных ботнетом 3ve.2 по всему миру]() Карта компьютеров, зараженных ботнетом 3ve.2 по всему миру Ранее мы сообщали, куда обращаться, если вы заметили хакерскую атаку. Также писали о том, как избежать мошенничества с банковской картой.

Карта компьютеров, зараженных ботнетом 3ve.2 по всему миру Ранее мы сообщали, куда обращаться, если вы заметили хакерскую атаку. Также писали о том, как избежать мошенничества с банковской картой.

Карта компьютеров, зараженных ботнетом 3ve.2 по всему миру Ранее мы сообщали, куда обращаться, если вы заметили хакерскую атаку. Также писали о том, как избежать мошенничества с банковской картой.

Карта компьютеров, зараженных ботнетом 3ve.2 по всему миру Ранее мы сообщали, куда обращаться, если вы заметили хакерскую атаку. Также писали о том, как избежать мошенничества с банковской картой.

Мы используем файлы cookie, чтобы обеспечить должную работу сайта, а контент и реклама отвечали Вашим интересам.